Pada 3 Mac 2020, sejurus sebelum waktu makan tengah hari di Washington, DC, Stephen Ryan menghantar seseorang di jabatan Perbendaharaan AS nota terima kasih dengan butiran yang ingin tahu.

Ketua pegawai operasi dan pengasas bersama firma penyelidikan mata wang kripto CipherTrace, Ryan adalah salah seorang daripada 16 eksekutif yang menghadiri sidang kemuncak industri sehari sebelumnya bersama Setiausaha Perbendaharaan ketika itu Steven Mnuchin. Bersama-sama dengan rasa terima kasihnya untuk pertemuan itu, Ryan melampirkan dek slaid yang membentangkan strategi CipherTrace untuk menafikan dompet crypto. Antara kaedah tersebut: "periuk madu."

Artikel ini adalah sebahagian daripada CoinDesk Minggu Privasi siri.

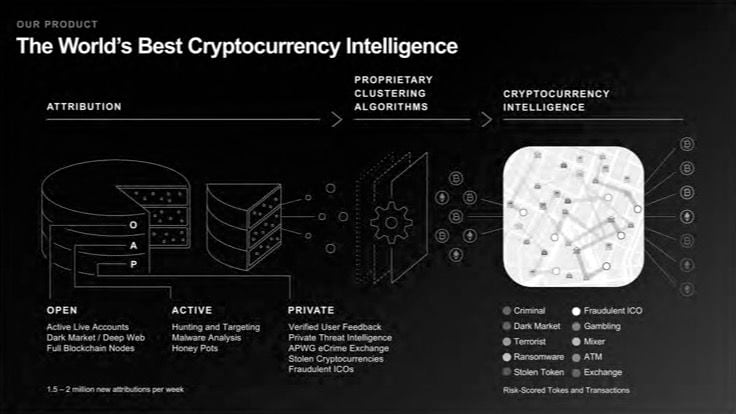

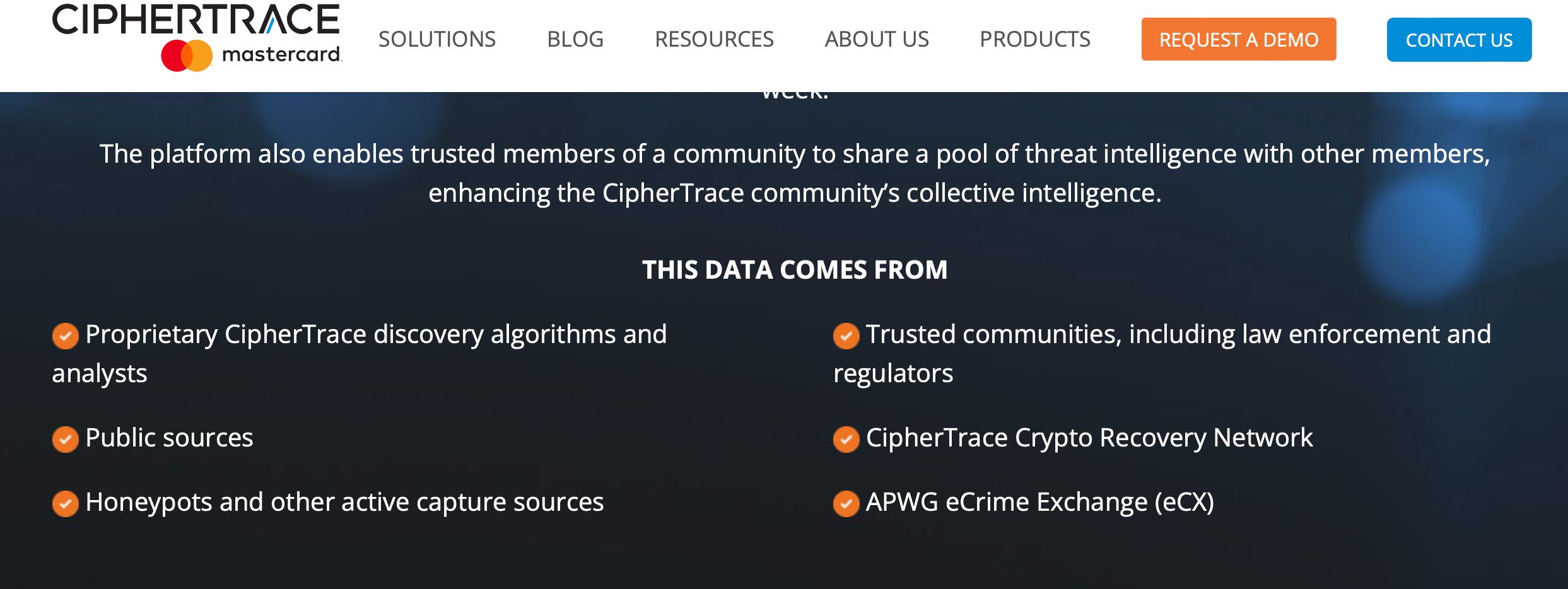

Nota Ryan adalah sebahagian daripada 250 halaman e-mel Mnuchin yang diperolehi oleh CoinDesk melalui permintaan Akta Kebebasan Maklumat (FOIA). Sebahagian daripada dek slaidnya hampir menyerupai bahan promosi awam CipherTrace. Mereka juga telah merujuk "honeypots," atau "crypto money pot" yang serupa, sejak sekurang-kurangnya 2018.

Apakah yang dimaksudkan oleh CipherTrace dengan istilah ini? Komuniti keselamatan siber menggunakan frasa "periuk madu" untuk menerangkan sasaran umpan yang mengumpulkan risikan mengenai penyerang yang tidak curiga. Dalam erti kata lain, perangkap.

CipherTrace, yang membayar Mastercard gergasi yang dibeli pada musim luruh lalu dengan harga yang tidak didedahkan, adalah sebahagian daripada industri kotej yang memantau persimpangan mata wang kripto dan jenayah bernilai $14 bilion setahun. Menyaring berjuta-juta transaksi harian yang direkodkan pada blok blok, atau lejar awam, firma seperti Chainalysis, TRM Labs dan Elliptic mencari bendera merah dan pergerakan haram, melabelkan alamat suspek semasa mereka pergi.

Syarikat memberikan perkhidmatan mereka sebagai penting untuk menormalkan kripto dan menghapuskan jenayah. Pengkritik mengecam firma pengesanan ini sebagai narc dalam rantaian, walaupun mereka terutamanya bekerja dengan maklumat awam.

CipherTrace tidak akan menjadi syarikat pertama dalam niche ini untuk menetapkan jerat dengan harapan dapat menangkap maklumat yang tidak boleh ditemui di rantaian. Chainalysis, vendor pengesanan kripto terkemuka, telah bertahun-tahun memiliki tapak peneroka dompet yang menangkap alamat IP pelawat dan memautkannya ke alamat blockchain yang mereka cari. Syarikat itu mengakui amalan ini hanya pada bulan Oktober, sebulan selepas CoinDesk menerbitkan artikel yang menarik perhatian kepadanya.

Lebih daripada setengah dozen veteran industri mata wang kripto memberitahu CoinDesk bahawa mereka tidak tahu apa yang dimaksudkan oleh CipherTrace dengan "honeypots." Dalam satu kenyataan yang diberikan kepada CoinDesk, syarikat yang berpangkalan di Los Gatos, Calif. memberikan definisi keselamatan komputer asas tanpa menjelaskan maksudnya dalam konteks analisis blockchain.

"'Crypto money pot' atau 'honeypot' ialah istilah keselamatan yang merujuk kepada mekanisme yang mencipta perangkap maya untuk memikat bakal penyerang," kata CipherTrace, sambil menambah bahawa dokumen yang menyebut taktik ini adalah lama. "CipherTrace tidak menggunakan 'periuk wang crypto" lagi," katanya (walaupun laman web syarikat menggembar-gemburkan kedua-dua periuk wang dan madu setakat Khamis).

CoinDesk bertanya kepada CipherTrace: "Adakah firma anda mengumpul data alamat IP untuk tujuan memautkannya ke alamat dompet?"

Wakil CipherTrace menjawab: "Sebagai syarikat yang memfokuskan privasi, CipherTrace tidak memetakan data IP kepada individu persendirian."

Dia tidak menjawab soalan CoinDesk sama ada CipherTrace memetakan IP ke dompet. CoinDesk bertanya buat kali kedua jika CipherTrace memetakan alamat IP ke alamat dompet. CipherTrace tidak bertindak balas.

Ketelitian sedemikian "adalah isu yang kerap berlaku dalam ruang privasi, apabila kita bercakap tentang pengecam rangkaian seperti alamat IP," kata Sean O'Brien, penyelidik keselamatan siber. “Syarikat cuba menjauhkan diri mereka daripada apa yang biasanya anda panggil maklumat yang boleh dikenal pasti secara peribadi dengan mengatakan alamat IP adalah sesuatu yang lain. Malah, ia amat berguna untuk mengenal pasti isi rumah, perniagaan dan individu.”

Sebagai contoh, "jika anda perlu menyiasat transaksi Bitcoin yang berkaitan dengan jenayah siber yang disyaki, alamat IP ialah jenis maklumat yang anda akan cari," kata O'Brien. “Kes-kes terawal yang melibatkan penguatkuasaan undang-undang dan internet bergantung pada alamat IP sebagai bukti, atas alasan yang kukuh. Dan, mereka sama bergunanya untuk mengganggu dan mengintai orang seperti untuk mendakwa mereka.”

Berikutan wang itu

Mengesan syarikat telah lama menjadi kuasa utama jika kurang diiktiraf dalam perarakan institusi crypto. Melawan tanggapan bahawa bitcoin adalah terutamanya alat kewangan jenayah, mereka menghuraikan data untuk menentukan bahagian kecil yang sebenarnya.

Chainalysis baru-baru ini menganggarkan bahawa 0.15% daripada transaksi crypto pada tahun 2021 adalah haram - setakat ini peratusan terkecil dalam rekod. Dompet (“Haram” mengumpul rekod tertinggi $14 bilion tahun lepas, statistik yang kelihatan paradoks yang Chainalysis dikaitkan dengan pertumbuhan pesat crypto.)

CipherTrace berkata misinya adalah untuk "mengembangkan ekonomi mata wang kripto dengan menjadikannya dipercayai oleh kerajaan, selamat untuk diterima pakai secara besar-besaran dan melindungi institusi kewangan daripada risiko pengubahan kripto."

Diambil daripada pembentangan yang dikongsi dengan Jabatan Perbendaharaan, penerangan itu mungkin akan dikongsi oleh setiap firma yang bersaing. Ia menjadi pusat kebimbangan pengkritik. Ahli maksima privasi percaya sifat Bitcoin yang sangat telus tetapi samaran sepatutnya mengalir bebas daripada negara, dan mereka melihat kerja syarikat ini sebagai pengkhianatan terhadap ideal itu.

“Ia adalah sejenis pencerobohan privasi pengguna, dengan cara yang sama seperti anda mungkin mengadu tentang syarikat analitik web terpusat yang mengumpul alamat IP dan meletakkan kuki pada komputer orang dan menjejaki mereka dari tapak ke tapak,” kata John Light, kripto lama. pendidik, penulis, podcaster dan penganjur acara.

Analitis dalam rantaian adalah, pada terasnya, perlumbaan atribusi.

Dalam kalangan keselamatan siber, atribusi bermaksud mengenal pasti pelaku penggodaman. Dalam konteks kripto, ia merujuk secara khusus kepada amalan sleuth blockchain yang menghubungkan alamat dompet samaran kepada aktor yang boleh dikenal pasti. Pelakon ini boleh menjadi bursa atau penjaga kripto berlesen, penyerang perisian tebusan, pasaran darknet atau individu atau entiti yang dibenarkan.

Contohnya: Sesiapa sahaja yang mempunyai sambungan internet boleh melihat bahawa, katakan, dompet abc123 memindahkan 0.5 BTC ke zxy987; maklumat ini agak tidak berguna dengan sendirinya. Tetapi pangkalan data pengesan mungkin mendokumenkan bahawa Pejabat Kawalan Aset Asing AS telah mengenal pasti zxy987 sebagai milik panglima perang Afrika yang telah dibenarkan. Atau ia boleh menunjukkan bahawa bitcoin abc123 telah dicuri daripada pertukaran.

Itulah maklumat berharga untuk pertukaran yang ingin menghentikan aktiviti haram, untuk pengguna yang ingin memastikan syiling mereka bersih, untuk kerajaan yang ingin mengikuti wang tersebut. Ia disatukan melalui atribusi yang ketat.

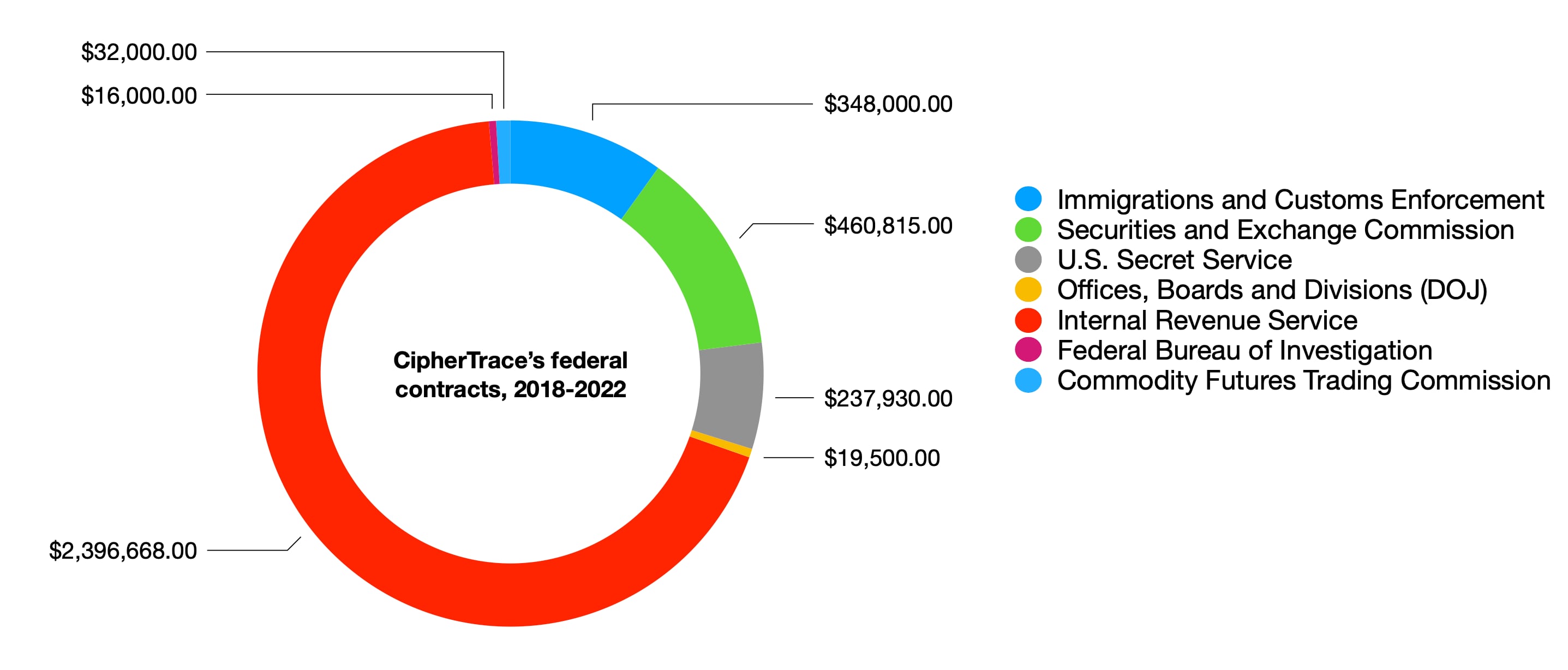

Dengan kemungkinan berjuta-juta dolar dalam kontrak penyiasatan untuk direbut, syarikat-syarikat ini mempunyai keperluan akut untuk melombong data atribusi baru. CipherTrace, sebagai contoh, telah memperoleh 20 kontrak dengan agensi persekutuan, bernilai sehingga $3.5 juta, sejak 2018, yang paling terkini ialah kerja saksi pakar, menurut rekod awam.

Dalam industri yang memberi ganjaran kepada pembina set data atribusi yang bernuansa, terperinci, dan bidang di mana penjenayah mendambakan risikan untuk membantu mereka melarikan diri daripada notis - menjaga sos rahsia atribusi adalah yang terpenting, kata dua pengamal lama.

Namun begitu, dalam e-melnya kepada Jabatan Perbendaharaan, Ryan menawarkan rasa "bagaimana atribusi mata wang kripto dicapai." Honeypots disenaraikan sebagai salah satu strategi "aktif" dalam dek slaid.

Analisis rantaian: Atribusi rantaian blok

Pesaing terbesar CipherTrace mula mengendalikan teknik novelnya sendiri tiga tahun sebelumnya.

Ditubuhkan pada 2014 dan bernilai $4.2 bilion pada bulan Jun, Chainalysis ialah kahuna besar industri pengesanan. Ia telah mengumpulkan berpuluh-puluh juta dolar dalam kontrak persekutuan menjual perisian yang menggambarkan aktiviti dalam rantaian. Walaupun sesiapa yang mempunyai sambungan internet boleh menapis sendiri rekod blokchain awam, anda memerlukan sedikit bantuan untuk memahami perkara yang anda temui di dalam lubang arnab.

Tetapi pakar perniagaan sebenar pengesan ialah set data atribusinya, kata tiga orang dalam industri. Tiada syarikat lain telah mengumpulkan banyak data dompet yang terperinci seperti Chainalysis', kata sumber itu.

Itu sebahagiannya kerana tiada pengesan lain yang mempunyai jejak perniagaan yang besar. Chainalysis menyediakan perisian pengesanan kepada 500 "penyedia perkhidmatan aset maya," atau VASP, sebagaimana yang dipanggil pengawal selia. Ia adalah hubungan yang saling menguntungkan. Perniagaan mendapat alat pematuhan crypto yang berkuasa, dan Chainalysis menambahkan alamat dompet mereka ke pangkalan data globalnya. Walau bagaimanapun, ia tidak meminta pelanggan untuk data tentang pelanggan mereka.

“Kami tidak boleh bercakap untuk semua vendor lain. Ada kemungkinan vendor lain mungkin meminta maklumat lanjut. Tetapi Chainalysis hanya mementingkan data transaksi peringkat perkhidmatan,” jelas syarikat itu dalam catatan blog 2019. Dalam erti kata lain, ia mengenal pasti hanya perniagaan yang ia tahu dompet kawalan, bukan orang.

Tetapi itu bukan keseluruhan cerita, dan pelanggan Chainalysis, dan maklumat awam tentang dompet, bukanlah satu-satunya sumber intel firma itu.

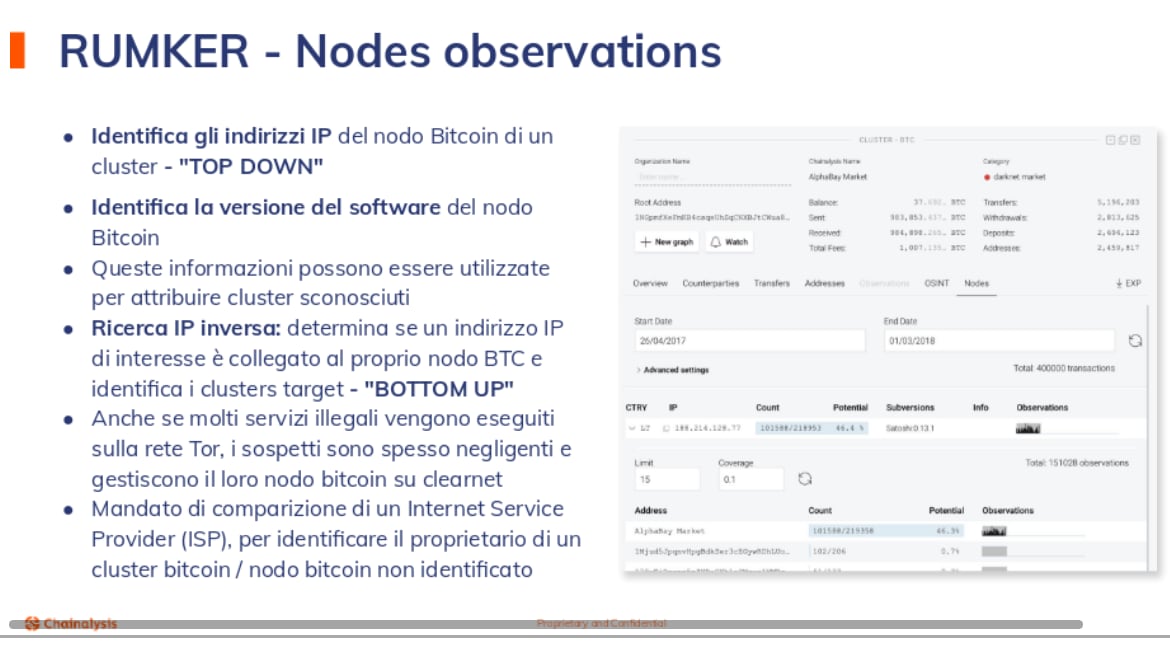

Dalam tayangan slaid tidak bertarikh untuk polis Itali yang dibocorkan pada bulan September, pasukan jualan Chainalysis menerangkan cara rangkaian besar nod dompet Bitcoin dan Electrum syarikat menangkap data pengguna yang berharga seperti alamat IP daripada dompet penyambung. Ini membantu penyiasat mengikuti petunjuk jenayah yang bermakna, kata pembentangan itu.

Tayangan slaid itu juga memberi penerangan baharu pada walletexplorer.com, penjelajah blok Bitcoin popular yang dikendalikan oleh Chainalysis sejak 2015. Menurut dokumen, yang disahkan CoinDesk adalah sahih, laman web itu "mengikis" alamat IP pengguna yang mencurigakan, menghubungkan jejak internet mereka dengan mereka. alamat dompet. Set data ini telah menyediakan "petunjuk yang bermakna" untuk penguatkuasaan undang-undang.

“Ia bukanlah satu rahsia bahawa Chainalysis memiliki dan mengendalikan walletexplorer.com. Sejak 2015 terdapat kenyataan di bahagian bawah halaman utama bahawa pengarang laman web tersebut bekerja di Chainalysis sebagai penganalisis dan pengaturcara,” kata jurucakap syarikat kepada CoinDesk.

Rahsia terbuka, mungkin, tetapi bukan buku terbuka. Chainalysis jarang membawa perhatian kepada fakta bahawa walletexplorer.com menyalurkan data pengguna ke baris perniagaannya yang lain.

Beberapa minggu selepas CoinDesk melaporkan di walletexplorer.com, tapak web itu menggunakan halaman pendedahan privasi yang menyatakan, untuk pertama kalinya, bagaimana kutipan datanya memasuki barisan produk Chainalysis.

“Kami berkongsi Maklumat Blockchain dan Maklumat Pelawat dengan barisan perniagaan Chainalysis kami yang lain untuk membantu kami menyampaikan dan menambah baik perkhidmatan tersebut. Sebagai contoh, barisan perniagaan Chainalysis lain mungkin boleh menggunakan maklumat yang kami sediakan untuk menghubungkan satu Alamat Wallet Bitcoin dengan lebih baik ke Alamat Dompet Bitcoin yang lain,” kata dasar bertarikh 14 Oktober itu.

"Kami baru-baru ini menambah notis privasi untuk memberikan lebih banyak maklumat tentang cara Chainalysis secara dalaman menggunakan maklumat yang dikumpul daripada tapak web walletexplorer.com untuk membantu meningkatkan perkhidmatan kami," kata jurucakap itu.

Tiada apa-apa peribadi?

Walaupun masih tidak jelas apa yang dilakukan oleh honeypot CipherTrace, perkataan itu membangkitkan sistem yang bertujuan untuk melakukan satu perkara sambil mencetuskan sesuatu yang lain. Pemilik dompet yang terlibat dengan "honeypot" secara definisinya akan tidak menyedari motif tersembunyi perkhidmatan tersebut.

Chainalysis, CipherTrace dan Elliptic semuanya sebelum ini menyatakan mereka tidak berusaha untuk mengikat individu pada dompet. Perniagaan mereka adalah dalam membantu kerajaan menyiasat jenayah crypto dan memastikan pertukaran mematuhi.

Individu keluar bukan sebahagian daripada persamaan itu. Syarikat-syarikat ini hanya mengikut wang, kata mereka.

“Kepintaran blockchain yang kami sediakan menghubungkan transaksi crypto kepada entiti dunia nyata seperti bursa, pasaran darknet dan entiti yang dibenarkan,” Ari Redbord, ketua hal ehwal undang-undang dan kerajaan untuk TRM Labs, memberitahu CoinDesk.

“Risikan ini membolehkan pertukaran kripto dimaklumkan jika, sebagai contoh, ia memproses transaksi yang melibatkan alamat yang sebelum ini digunakan untuk pembiayaan pengganas,” katanya. "Perkara yang sama berlaku untuk urus niaga yang terlibat dalam penggodaman, perisian tebusan, penarikan permaidani dan serangan lain yang membahayakan pelabur dan pengguna kripto."

Tetapi "kami tidak mengaitkan transaksi kepada individu," kata Redbord mengenai TRM Labs.

Begitu juga, wakil CipherTrace berkata ia "tidak mengaitkan data dompet kepada individu persendirian, dengan pengecualian untuk entiti yang dibenarkan." Ia telah melakukannya secara prolifik, bermegah dalam satu catatan blog 2019 yang mengaitkan 72,000 alamat IP Iran kepada 4.5 juta dompet.

Sama ada CipherTrace mengaitkan alamat IP kepada dompet lain masih menjadi persoalan terbuka. Petinggi syarikat berkata mereka tidak mengekalkan "maklumat yang boleh dikenal pasti secara peribadi", hanya "maklumat yang boleh dikenal pasti perniagaan."

"CipherTrace tidak mengekalkan PII, kami mengekalkan BII" Ketua Pegawai Eksekutif CipherTrace Dave Jevans berkata dalam temu bual pada bulan Jun.

"Kami faham, sebagai contoh, alamat apa yang tergolong dalam pertukaran apa," katanya. “Tetapi kami tidak menjejaki maklumat individu bahawa anda berada di alamat ini; itu bukan urusan kita. Kami tidak mahu berbuat demikian. Kami akan memikirkan di mana wang itu masuk, di mana wang itu keluar dan kemudian terpulang kepada mahkamah dan penguatkuasaan undang-undang,” untuk melakukan selebihnya.

Seperti yang dinyatakan oleh O'Brien, penyelidik keselamatan siber, takrifan maklumat yang boleh dikenal pasti secara peribadi oleh CipherTrace nampaknya mengecualikan alamat IP – bersama-sama dengan lokasi fizikal, menurut salah satu catatan blog syarikat itu sendiri:

Sumber: https://www.coindesk.com/layer2/privacyweek/2022/01/28/mastercards-ciphertrace-used-honeypots-to-gather-crypto-wallet-intel/